Ile kosztuje ochrona kodu oprogramowania?

Zabezpieczenie własności intelektualnej, szczególnie w kontekście oprogramowania, jest kluczowe dla każdego, kto może mieć do czynienia z nieuczciwymi praktykami użytkowników bądź konkurencji. A ostatnio szczególnie daje o sobie znać ryzyko związane z cyberatakami.

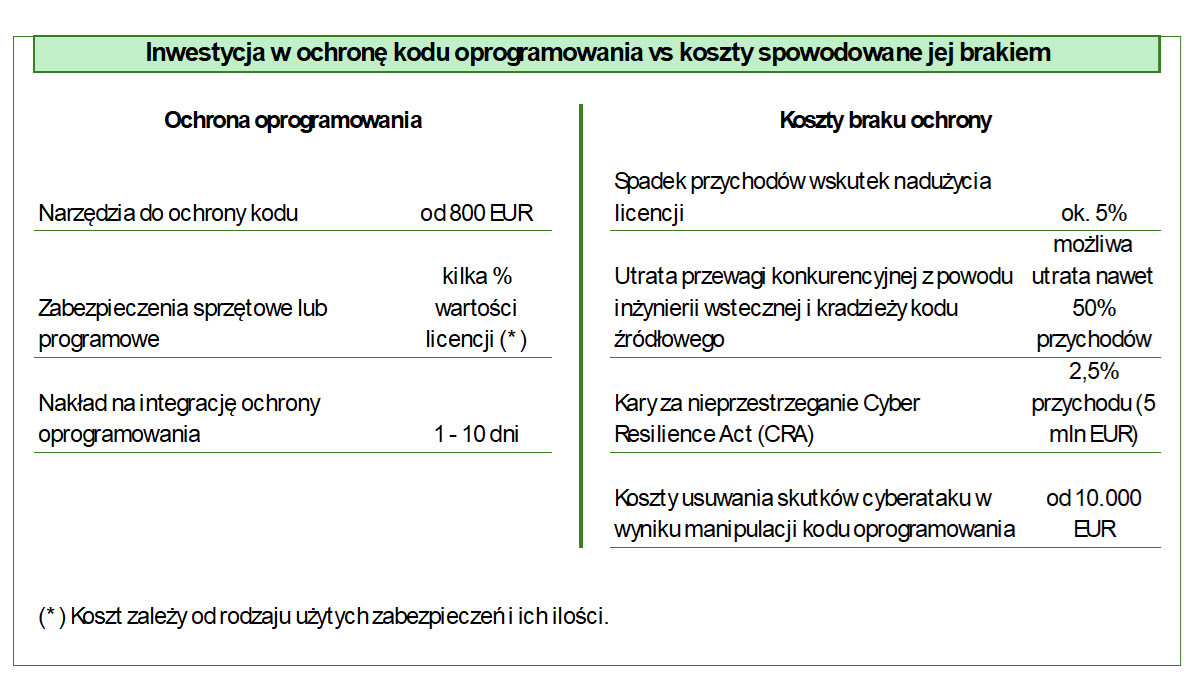

Pojawia się więc oczywiste pytanie: ile właściwie kosztuje ochrona oprogramowania i czy te koszty są uzasadnione? Spróbujmy spojrzeć na to od strony inwestycji, jaką należy ponieść oraz z drugiej strony, tj. kosztów związanych z brakiem odpowiedniej ochrony.

Inwestycja w ochronę kodu oprogramowania

Podstawowe elementy wymagające nakładów to:

- Narzędzia do ochrony kodu, takie jak AxProtector czy IxProtector, które służą do jego szyfrowania. Podstawowe licencje dla konkretnych platform programistycznych zaczynają się już od 800,00 Euro

- Zabezpieczenia, takie jak klucze sprzętowe (CmDongle) lub licencje programowe (CmActLicense, CmCloudContainer). Ich koszt zależy od ilości i użytego typu, niemniej w typowych zastosowaniach nie przekraczają kliku procent ceny licencji końcowej zabezpieczanego produktu

- Integracja zabezpieczeń z oprogramowaniem. W prostych przypadkach są to nakłady rzędu kilku dni, w bardziej zaawansowanych, z wykorzystaniem API, mogą wymagać większej ilości czasu.

Koszty związane z brakiem ochrony i ich wycena

Brak ochrony oprogramowania naraża właściciela produktu na szereg ryzyk, które mogą prowadzić do znacznych strat finansowych i wizerunkowych. Ich dokładna wycena jest trudna dlatego przytoczone poniżej dane są bardzo szacunkowe:

- Piractwo oprogramowania. Nielegalne kopiowanie i dystrybucja oprogramowania generuje bezpośrednie straty przychodów. Według badań BSA, nielegalne oprogramowanie stanowi 37% całego zainstalowanego oprogramowania, wliczając w to przemysł. Straty producentów z tego tytułu, przy bardzo ostrożnych szacunkach, mogą sięgać 5% przychodów.

- Inżynieria wsteczna i kradzież kodu źródłowego przez konkurencję. Dostęp do kodu i algorytmów pozwala na replikację innowacyjnych rozwiązań. Nakłady na opracowanie nowego oprogramowania, często liczone w milionach EURO, mogą zostać zniweczone przez łatwe skopiowanie kodu. W skrajnych przypadkach przychody z licencji mogą na danym rynku spaść nawet o połowę.

- Kary finansowe związane nieprzestrzeganiem regulacji dotyczących cyberbezpieczeństwa, takich jak Cyber Resilience Act (CRA), mogą sięgać 2,5% rocznych przychodów (do 15 mln EUR).

- Koszty usuwania skutków ataku. W przypadku incydentów bezpieczeństwa, firma ponosi koszty związane z odzyskiwaniem danych, usuwaniem skutków cyberataku i odbudowywaniem reputacji. W zależności od skutków ataku, liczby dotkniętych nim klientów i wyrządzonych szkód, można założyć, że koszty na poziomie 10 tyś. EURO wydają się minimalnym progiem.

Koszty ochrony know-how i oprogramowania są tak naprawdę inwestycją w zmniejszenie realnego ryzyka, a nie wydatkiem. Porównując nakłady finansowe na zabezpieczenia z potencjalnymi stratami wynikającymi z braku ochrony, staje się oczywiste, że ochrona własności intelektualnej jest niezbędna.

Beztroskie podejście do ochrony know-how zawartego w oprogramowaniu, algorytmach ML, danych treningowych, rozwiązaniach IoT i embedded, to stąpanie po cienkim lodzie. Odpowiednie zabezpieczenie oprogramowania to nie tylko ochrona przed piractwem, ale także budowanie zaufania klientów i ochrona własnej pozycji rynkowej. Nie daj się zaskoczyć, chrońmy swoje know-how nim będzie za późno.